10 Minuten

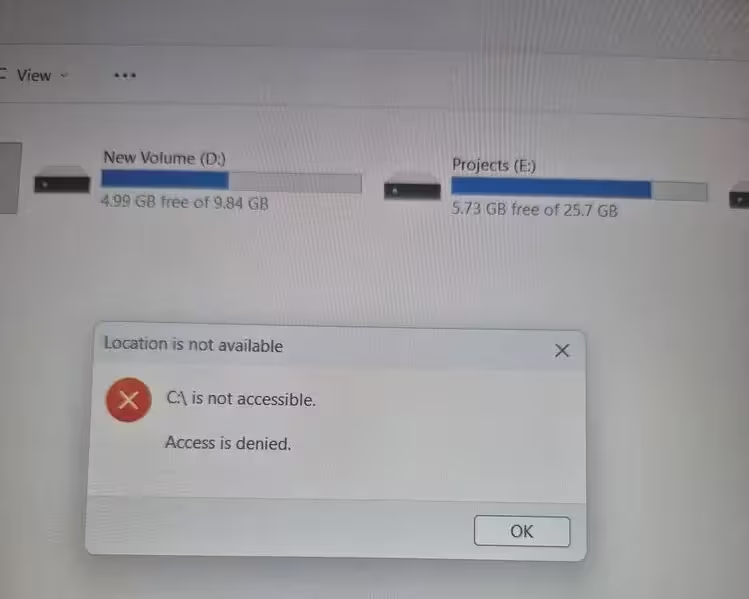

Wenige Dinge versetzen Windows-Nutzer schneller in Panik als der Verlust des Zugriffs auf das C-Laufwerk. Und für einen kurzen Moment in diesem Monat wurde dieser Albtraum für einen Teil der Windows‑11‑Nutzer Realität – besonders für jene mit Samsung‑Hardware.

Die Meldungen tauchten kurz nach der jüngsten Patch‑Tuesday‑Auslieferung auf. Einige Anwender stellten fest, dass ihr primäres Laufwerk – das C‑Laufwerk, auf dem Windows installiert ist – plötzlich keinen Zugriff mehr erlaubte. Berechtigungen wirkten beschädigt. Dateien ließen sich nicht öffnen. Für viele schien es verdächtig nach einem weiteren missglückten Windows‑Update.

Microsoft sagt jedoch, dass der eigentliche Verursacher woanders sitzt.

Nach Untersuchungen zusammen mit Samsung erklärte das Unternehmen, die Störung sei durch ein Problem in der Samsung Galaxy Connect‑App ausgelöst worden und nicht durch die Windows‑11‑Updates selbst. Die zeitliche Nähe zur März‑Patch‑Tuesday‑Auslieferung ließ den Fehler zunächst wie einen Microsoft‑Fehler erscheinen, doch die technische Analyse weist laut Microsoft deutlich auf Samsungs Software als Auslöser hin.

Ein verstecktes Kompatibilitätsproblem

Nach Microsofts Untersuchung tritt das Problem nur bei bestimmten Samsung‑Geräten mit Windows 11 Versionen 24H2 und 25H2 auf. Betroffene Rechner umfassen mehrere Galaxy Book 4‑Laptops sowie Samsung‑Desktopmodelle wie NP750XGJ, NP750XGL, NP754XGJ, NP754XFG, NP754XGK, DM500SGA, DM500TDA, DM500TGA und DM501SGA.

Die Galaxy Connect‑App – konzipiert, um Samsung‑Geräte und -Dienste zu verknüpfen – führte offenbar eine Berechtigungsänderung ein, die den Zugriff auf das Systemlaufwerk beeinträchtigte und dazu führte, dass Windows die gewohnten Berechtigungen nicht mehr korrekt anwendete.

Um eine weitere Verbreitung des Problems zu verhindern, entfernte Microsoft die fehlerhafte Version der App aus dem Microsoft Store. Samsung hat inzwischen eine stabile ältere Build des Programms wieder zur Verfügung gestellt, sodass Neuinstallationen nicht dieselbe Störung auslösen sollten.

Parallel dazu arbeiten Microsoft und Samsung weiterhin eng zusammen, um den Fehler vollständig zu analysieren und künftige Wiederholungen zu vermeiden.

Die Situation erhielt zusätzliche Aufmerksamkeit aus der Community: Ein Reddit‑Nutzer namens Theangelo2 untersuchte das Verhalten und schlug vor, die Ursache könne in einer fehlerhaften Implementierung der Windows‑discretionary access control list (DACL) auf den betroffenen Systemabbildern liegen. Sollte diese Einschätzung zutreffen, würde das erklären, warum Laufwerksberechtigungen auf bestimmten Galaxy‑Geräten plötzlich zusammenbrachen.

Mit anderen Worten: Der Fehler war nicht in Windows selbst verankert. Er entstand durch die Wechselwirkung zwischen Samsungs Software und den Windows‑Sicherheitsberechtigungen.

Diese Unterscheidung ist wichtig. Windows‑Updates sind oft der erste Verdächtige, wenn nach dem Patch Tuesday seltsame Verhaltensweisen auftreten, doch dieser Fall zeigt, wie Drittanbieter‑Tools – insbesondere solche, die tief in Systemberechtigungen eingreifen – ebenso erhebliche Störungen verursachen können.

Microsoft teilt mit, das Problem sei eingedämmt worden, indem die betroffene App‑Version entfernt und durch eine sicherere Veröffentlichung ersetzt wurde. Weitere Details sollen mit dem Fortgang der gemeinsamen Untersuchung folgen.

Für Besitzer eines Samsung Galaxy Book, denen plötzlich der Zugriff auf das C‑Laufwerk verloren gegangen war, ist die gute Nachricht einfach: Die Behebung läuft bereits – und diesmal war Windows nicht der Übeltäter.

Welche Geräte und Versionen waren betroffen?

Die genaue Liste der betroffenen Modelle hilft Anwendern und IT‑Administratoren, das Risiko einzuschätzen. Microsoft legte nahe, dass das Problem nur auf bestimmten Galaxy Book 4‑Konfigurationen und ausgewählten Desktopmodellen auftritt, und zwar ausschließlich bei Systemen mit Windows 11 in den Builds 24H2 und 25H2. Die Kombination aus spezifischer Hardware‑Firmware, dem installierten Abbild des Betriebssystems und der Version der Galaxy Connect‑App schuf demnach das fehlerhafte Zusammenspiel.

Betroffene Samsung‑Modelle (Beispiele)

- Galaxy Book 4 (verschiedene Varianten)

- Desktop‑Modelle: NP750XGJ, NP750XGL, NP754XGJ, NP754XFG, NP754XGK

- Weitere Desktop‑Serien: DM500SGA, DM500TDA, DM500TGA, DM501SGA

Diese Aufzählung ist nicht unbedingt vollständig – betroffene Nutzer sollten die Informationen von Microsoft und Samsung sowie offizielle Support‑Kanäle beobachten, um zu prüfen, ob ihr konkretes Modell eingeschlossen ist.

Technischer Hintergrund: Warum Berechtigungen plötzlich versagen können

Die Windows‑Sicherheitsarchitektur nutzt Access Control Lists (ACLs), um festzulegen, welche Benutzer oder Prozesse auf Dateien, Ordner und Laufwerke zugreifen dürfen. Davon ist die discretionary access control list (DACL) ein zentraler Bestandteil: Sie definiert, welche Zugriffsrechte bestimmten Sicherheitsprinzipalen gewährt oder verweigert werden.

Wenn eine Drittanbieter‑Anwendung unbeabsichtigt Änderungen an DACLs vornimmt – etwa durch fehlerhafte API‑Aufrufe, fehlerhafte Standards oder falsche Integrationsschritte mit der Windows‑Sicherheitsinfrastruktur – kann das zu weitreichenden Problemen führen. Typische Symptome sind:

- Unzugängliche Dateien oder Ordner

- Fehlermeldungen bei Dateioperationen

- Verlust von Benutzerrechten auf Systemlaufwerken

Im vorliegenden Fall deutet die Analyse darauf hin, dass Galaxy Connect eine solche Änderung an den Berechtigungen initiierte. Die genaue Root‑Cause‑Analyse ist komplex: sie umfasst das Zusammenspiel von Installationsprozessen, Registry‑Einträgen, Service‑Konfigurationen und der Art, wie die App mit dem Windows‑Sicherheitsmodell interagiert.

Warum dies nicht zwangsläufig ein Windows‑Problem ist

Weil Windows eine offene API‑Schicht für Drittanbieter bietet, können externe Programme mit Systemkomponenten interagieren. Wenn eine App diese Schnittstellen missbraucht oder fehlerhaft nutzt, entstehen Effekte, die oberflächlich wie ein OS‑Fehler wirken, aber eigentlich durch die App hervorgerufen werden. Das macht die Fehlersuche anspruchsvoll: Entwickler müssen Logfiles, Registry‑Snapshots und Systemabbilder vergleichen, um Quelle und Zeitpunkt der Änderung zu identifizieren.

Wie Microsoft und Samsung reagiert haben

Schnelles Handeln reduziert Schäden und Wiederholungsrisiken. In diesem Fall ergriff Microsoft die Maßnahme, die problematische App‑Version aus dem Microsoft Store zu entfernen, um neue Installationen zu blockieren. Samsung veröffentlichte daraufhin eine stabilere ältere Version, um sicherzustellen, dass Nutzer beim erneuten Installieren nicht die fehlerhafte Version erhalten.

Zusätzlich arbeiteten beide Unternehmen an einer tiefergehenden Analyse, um Folgemaßnahmen zu definieren. Dazu gehören:

- Forensische Untersuchung der betroffenen Systemimages

- Abgleich von Telemetriedaten und Crash‑Logs

- Überprüfung der App‑Quellcodes hinsichtlich kritischer Berechtigungsänderungen

- Erarbeitung von Fixes und Updates, die sicherstellen, dass künftige App‑Versionen nicht erneut in denselben Konflikt geraten

Diese koordinierte Vorgehensweise soll nicht nur das aktuelle Problem beheben, sondern auch Prozesse zur Verifikation von Drittanbieter‑Apps stärken, bevor sie in breiter Verteilung erscheinen.

Was betroffene Nutzer jetzt tun sollten

Für Anwender, die plötzlich keinen Zugriff mehr auf ihr C‑Laufwerk hatten, empfiehlt sich ein strukturiertes Vorgehen:

- Überprüfen Sie, ob Ihr Gerät in der Liste der betroffenen Modelle enthalten ist oder ob die Symptome mit dem geschilderten Problem übereinstimmen.

- Wenn möglich, trennen Sie das Gerät vom Netzwerk und erstellen Sie ein Backup wichtiger Daten, sofern Zugriff noch möglich ist oder über ein alternatives Administratorkonto besteht.

- Prüfen Sie im Microsoft Store, ob die Galaxy Connect‑App installiert ist und welche Version aktiv ist. Installieren Sie keine Updates, bis eine bestätigte, sichere Version verfügbar ist.

- Kontaktieren Sie den Samsung‑Support oder Microsoft Support, wenn Sie den Verdacht haben, betroffen zu sein; halten Sie dabei Modellnummer, Windows‑Build und App‑Version bereit.

- Nutzen Sie gegebenenfalls die Windows‑Wiederherstellungs‑Tools oder eine Systemwiederherstellung, um den Zustand vor dem Auftreten des Problems wiederherzustellen (nur wenn Sie die Konsequenzen und Risiken kennen).

Wichtig: Eingriffe an Systemberechtigungen sollten nicht ohne Wissen und Erfahrung durchgeführt werden. Wenn Unsicherheit besteht, ist professionelle Hilfe durch einen IT‑Support ratsam.

Vorbeugende Maßnahmen und Empfehlungen für Administratoren

IT‑Administratoren in Unternehmen sollten den Vorfall als Erinnerung betrachten, wie kritisch das Zusammenspiel zwischen Betriebssystem und Drittanbieter‑Software ist. Empfehlenswerte Maßnahmen sind:

- Testen von Drittanbieter‑Apps in isolierten Testumgebungen oder Virtual Machines, bevor sie produktiv verteilt werden.

- Einrichtung von Application Whitelisting und restriktiven Gruppenrichtlinien, um ungewollte Änderungen an Systemberechtigungen zu verhindern.

- Regelmäßige Überprüfung von Sicherheits‑ und Ereignislogs auf ungewöhnliche Berechtigungsänderungen.

- Monitoring und Inventarisierung installierter Software, inklusive Versionsverwaltung und zentraler Update‑Kontrolle.

Solche Maßnahmen helfen, Risiken frühzeitig zu erkennen und zu minimieren, insbesondere in Umgebungen mit vielen unterschiedlichen Hardware‑ und Softwarekombinationen.

Was diese Episode für das Ökosystem bedeutet

Der Vorfall zeigt zwei zentrale Punkte auf:

- Die Komplexität moderner Betriebssysteme und die Abhängigkeit von Drittanbieter‑Integrationen erhöhen das Risiko unerwarteter Nebenwirkungen.

- Transparenz und schnelle Zusammenarbeit zwischen Plattformanbietern (wie Microsoft) und Hardware‑/Softwareherstellern (wie Samsung) sind entscheidend, um Probleme rasch zu isolieren und zu beheben.

Für Endnutzer bedeutet das: Nicht jedes Problem, das nach einem Windows‑Update auftritt, ist zwingend durch Microsoft verursacht. Für Entwickler bedeutet es: Jede Änderung, die mit Systemberechtigungen interagiert, muss mit besonderer Vorsicht und umfassenden Tests begleitet werden.

Technische Einblicke: DACL, ACL und Berechtigungshierarchien

Wer tiefer einsteigen möchte, sollte die folgenden Punkte beachten: Windows verwendet Access Control Entries (ACEs), die zusammen eine Access Control List (ACL) bilden; eine DACL bestimmt explizit, welche Zugriffe erlaubt oder verweigert sind. Änderungen an DACLs können durch APIs wie SetNamedSecurityInfo oder über Management‑Tools erfolgen. Fehlerhafte Parameter oder ungültige SID‑Zuordnungen (Security Identifier) können zu Situationen führen, in denen selbst Systemkonten keinen Zugriff mehr haben.

In komplexen Fällen analysieren Forensiker Zugriffssteuerungslisten mithilfe von Tools wie icacls, Get-Acl in PowerShell oder speziellen Forensik‑Suiten, um den Zeitpunkt und die Quelle der Änderung zu bestimmen. Außerdem werden Snapshots von Registry‑Schlüsseln und Installationsprotokolle herangezogen, um den Installationspfad der problematischen App‑Version zu rekonstruieren.

Praktische Tools und Befehle

- icacls C:\ /save acl_backup.txt /t – Sichert ACLs rekursiv für Analyse.

- Get-Acl -Path C:\ | Format-List -Property * – Zeigt ACL‑Details in PowerShell an.

- Event Viewer (Sicherheits‑ und Anwendungsprotokolle) – Zur Suche nach relevanten Events während des Vorfalls.

Diese Werkzeuge helfen Administratoren und erfahrenen Anwendern, den Zustand von Berechtigungen zu prüfen und mögliche Manipulationen nachzuvollziehen.

Fazit

Der C‑Laufwerk‑Ausfall bei bestimmten Samsung‑Geräten unter Windows 11 war ein markantes Beispiel dafür, wie Drittanbieter‑Software tiefgreifende Folgen haben kann, wenn sie mit Systemberechtigungen interagiert. Die schnelle Reaktion von Microsoft und Samsung – Entfernen der fehlerhaften App‑Version aus dem Store und Zurücksetzen auf eine stabile Build – hat eine weitere Eskalation verhindert. Gleichzeitig unterstreicht der Vorfall die Notwendigkeit intensiver Tests, transparenter Kommunikation und gut definierter Prozesse beim Einsatz von Software, die ins Betriebssystem eingreift.

Für betroffene Nutzer gilt: Ruhe bewahren, Backups prüfen und offizielle Anleitungen von Microsoft und Samsung folgen. Für Administratoren und Entwickler ist dies ein Anlass, Berechtigungsänderungen besonders sorgfältig zu behandeln, Testprozesse zu stärken und Monitoring‑Mechanismen zu implementieren, um ähnliche Probleme frühzeitig zu erkennen.

Während die Untersuchung weiterläuft, bleibt wichtig: Technische Details können noch ergänzt werden, sobald die Partnerfirmen weitere Ergebnisse veröffentlichen. Die Kernbotschaft ist jedoch klar – Windows war nicht der Schuldige; die Ursache lag in der Interaktion einer Drittanbieter‑App mit dem Windows‑Sicherheitsmodell.

Kommentar hinterlassen